بهترین ابزار تست نفوذ؛ چرا Burp Suite بین متخصصان محبوب است؟

با افزایش وابستگی کسب و کارها به پلتفرمهای آنلاین، سطح حملات برای عوامل مخرب به طور تصاعدی گسترش یافته است. در مرکز دفاع و حمله در این حوزه، مجموعهای از ابزارها قرار دارند که توسط متخصصان امنیتی برای شناسایی و بهره برداری از آسیب پذیریها استفاده میشوند. در میان این ابزارها یک نام به عنوان استانداردی طلایی در تست نفوذ وب شناخته میشود: Burp Suite

Burp Suite چیست؟

Burp Suite یک پلتفرم نرم افزاری یکپارچه است که توسط شرکت امنیت سایبری PortSwigger توسعه یافته است. این نرم افزار به طور خاص برای انجام تستهای امنیتی و نفوذ برنامههای کاربردی وب طراحی شده است.

برخلاف ابزارهای دیگر که ممکن است تنها یک کار خاص (مانند اسکن پورت یا SQL Injection) را انجام دهند، Burp Suite یک آچار فرانسه همه کاره است. این مجموعه، ابزارهای مختلفی را در یک رابط کاربری واحد گرد هم میآورد که به صورت یکپارچه با هم کار میکنند تا کل فرآیند تست نفوذ را پوشش دهند. از نقشه برداری اولیه و تجزیه تحلیل سطح برنامه تا یافتن، بهره برداری و گزارش آسیب پذیریها، Burp Suite همه این موارد را ممکن میسازد.

هسته اصلی عملکرد این ابزار، مفهوم پروکسی رهگیری یا Intercepting Proxy است. Burp به عنوان یک واسطه بین مرورگر شما و سرور برنامه کاربردی وب قرار میگیرد. این موقعیت به آن اجازه میدهد تا تمام ترافیکهای HTTP و HTTPS ورودی و خروجی را مشاهده، بازرسی و مهمتر از همه دستکاری کند. این قابلیت به تنهایی سنگ بنای تست نفوذ دستی است.

چرا Burp Suite ابزار شماره یک تست نفوذ است؟

محبوبیت گسترده این ابزار تصادفی نیست. یک پنتستر (همان شخصی که تست نفوذ انجام میدهد) ممکن است تا 90% زمان خود را در این ابزار صرف کند. دلایل اصلی این برتری Burp Suite عبارتند از:

- رویکرد یکپارچه: به جای استفاده از دهها ابزار مختلف، Burp اکثر نیازهای یک تستر را در یک جا فراهم میکند. ماژولها به راحتی با هم کار میکنند و سمفونی هماهنگی را میسازند.

- تمرکز بر تست دستی: در حالی که اسکنر خودکار آن قدرتمند است، قدرت واقعی Burp در تسهیل تست نفوذ دستی نهفته است. ابزارهایی مانند Repeater به پنتستر کنترل دقیق و بر روی هر درخواست را میدهند.

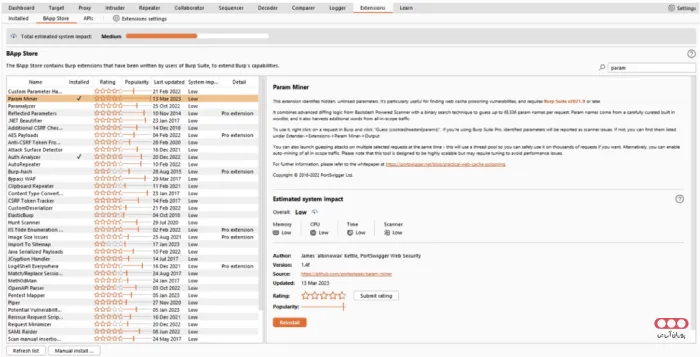

- قابلیت توسعه: بزرگترین مزیت Burp قابلیت توسعه بالای آن است. از طریق تب Extender، کاربران میتوانند افزونههایی را از BApp Store دانلود و نصب کنند. این افزونهها قابلیتهای Burp را به طور چشمگیری گسترش میدهند.

- جامعه کاربری فعال: Burp یک جامعه کاربری عظیم و فعال است. این به معنای وجود مستندات فراوان، آموزشها، مقالات وبلاگ و افزونههای جدید است که به طور مداوم در حال توسعه هستند.

برای اجرای حملات واقعی و تحلیل عمیق پاسخها، داشتن یک محیط تست جدا از سیستم اصلی ضروری است. در چنین شرایطی، راه اندازی Burp Suite روی یک سرور مجازی بهترین گزینه است.

نسخههای مختلف Burp Suite

این ابزار محبوب در دو نسخه اصلی ارائه میشود که نیازهای کاربران مختلف را برآورده میکند:

1. Burp Suite Community Edition

این نسخه رایگان، مجموعهای از ابزارهای ضروری برای انجام تست نفوذ دستی را فراهم میکند. این ابزارها شامل Proxy ،Repeater ،Decoder و یک نسخه با امکانات محدود از Intruder است. اگرچه این نسخه فاقد اسکنر خودکار قدرتمند و برخی ویژگیهای پیشرفته است، اما برای دانشجویان، علاقه مندان به امنیت و متخصصانی که بر تکنیکهای دستی تمرکز دارند، یک نقطه شروع عالی است.

2. Burp Suite Professional

این نسخه پولی، ابزار کامل مورد نیاز متخصصان امنیتی و تیمهای تست نفوذ است. علاوه بر تمام ویژگیهای نسخه Community، نسخه Professional شامل موارد زیر است:

- اسکنر آسیب پذیری وب: یک اسکنر بسیار پیشرفته که میتواند طیف گستردهای از آسیب پذیریها را به صورت فعال و غیر فعال شناسایی کند.

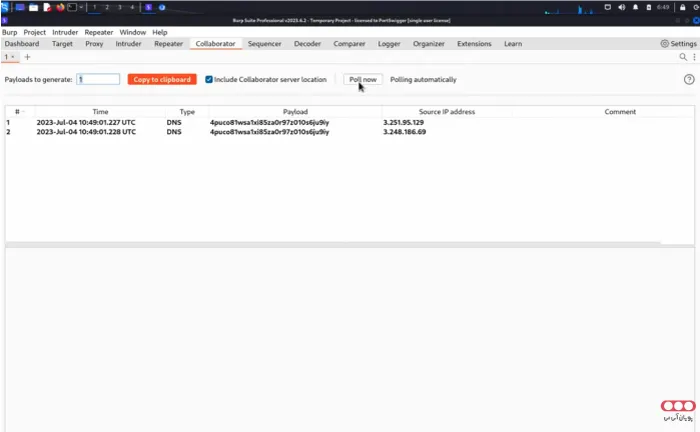

- Burp Collaborator: یک سرویس خارجی برای شناسایی آسیب پذیریهای کور یا Out-of-Band که در آن پاسخ مستقیمی به حمله نمیدهد.

- Intruder: بدون هیچگونه محدودیتی در سرعت یا قابلیتها

- قابلیت ذخیره پروژهها: امکان ذخیره کار و ادامه آن در زمان دیگر

- دسترسی به BApp Store: دسترسی به کتابخانه گستردهای از افزونههای نوشته شده توسط جامعه کاربری.

کاوش در ماژولهای اصلی Burp Suite

قدرت Burp در ماژولهای آن نهفته است. بیایید نگاهی عمیق به ابزارهای کلیدی آن بندازیم:

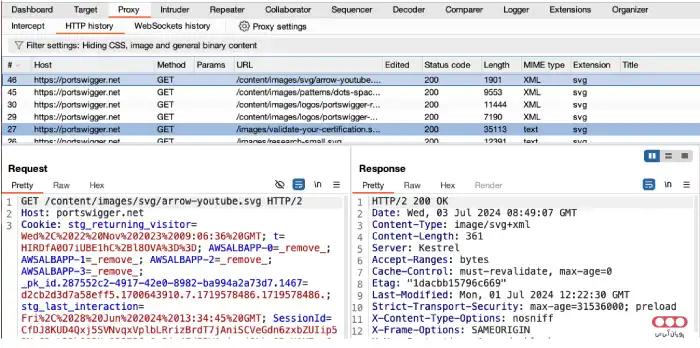

1. ماژول Proxy

همانطور که گفته شد، پروکسی بین مرورگر شما و سرور قرار میگیرد. برای اینکه این کار با ترافیک HTTPS (که رمزگذاری شده است) کار کند، باید گواهی CA مخصوص Burp را در مرورگر خود نصب کنید. این به Burp اجازه میدهد تا ترافیک SSL/TLS را رمزگشایی، بازرسی، تغییر و سپس دوباره رمزگذاری کند. پروکسی در Burp Suite دو حالت دارد:

- تب Intercept: در این حالت با Intercept is on، پروکسی هر درخواست ارسال شده از مرورگر شما را متوقف میکند. شما میتوانید درخواست را قبل از ارسال به سرور بازرسی و ویرایش کنید. سپس میتوانید درخواست را ارسال (Forward) و یا لغو (Drop) کنید.

- تب HTTP History: این حالت، که اغلب مفیدتر است، تمام درخواستها و پاسخهای رد و بدل شده را به صورت یک لاگ زنده نمایش میدهد، حتی زمانی که گزینه Intercept خاموش باشد. تب HTTP History یک معدن طلا از اطلاعات است. شما میتوانید به راحتی در تاریخچه پیمایش کنید، درخواستها را فیلتر کنید و هر درخواستی را برای تجزیه و تحلیل بیشتر به ماژولهای دیگر ارسال نمایید.

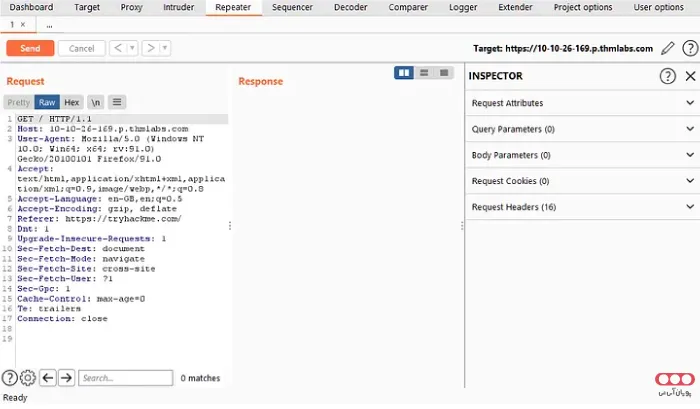

2. ماژول Repeater

Repeater بهترین دوست یک تستر نفوذ برای تست دستی است. شما میتوانید هر درخواستی را از تاریخچه پروکسی به Repeater ارسال کنید. کاربردهای ماژول Repeater:

- تست XSSL: میتوانید یک اسکریپت ساده را در یک جستجو قرار دهید ببینید آیا پاسخی در HTML منعکس میشود یا خیر.

- تست SQL Injection: میتوانید یک کوتیشن یا دستور SQL را به یک پارامتر id اضافه کنید و ببینید آیا پاسخ تغییر میکند یا خطای دیتابیس را دریافت میکنید.

- تست IDOR: میتوانید برای مثال یک Profile-id را تغییر دهید تا ببینید میتوانید به پروفایل کاربر دیگری دسترسی پیدا کنید یا خیر.

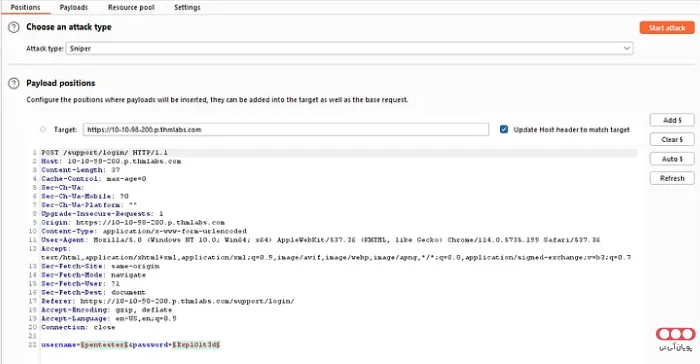

3. ماژول Intruder

Intruder یا نفوذگر یک ابزار برای اتوماسیون سفارشی حملات است. این ماژول برای ارسال هزاران درخواست بر اساس یگ الگوی واحد استفاده میشود. این ابزار به طور قابل توجهی کارهای خسته کنندهای که انجام دستی آنها غیر ممکن است را سرعت میبخشد. چهار نوع اصلی حمله در بخش Intruder وجود دارد:

- Sniper: رایجترین نوع این حملات است. از یک لیست پیلود (Payload) استفاده میکند و آن را به نوبت در یک موقعیت مشخص شده قرار میدهد.

- Battering Ram: از چندین لیست پیلود استفاده میکند، اما همان پیلود را به طور همزمان در تمام موقعیتهای مشخص شده قرار میدهد.

- Pitchfork: از چندین لیست پیلود استفاده میکند که برای هر موقعیت یک لیست جداگانه تعیین میشود.

- Cluster Bomb: از چندین لیست پیلود استفاده میکند و تمام ترکیبات ممکن را امتحان میکند.

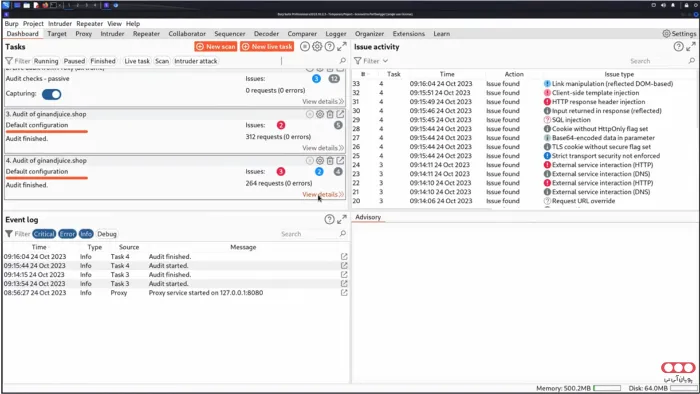

4. ماژول Scanner

این ماژول یکی از ویژگیهای کلیدی نسخه Professional است. Scanner فرآیند یافتن آسیب پذیریها را خودکار میکند و دو حالت دارد:

- Passive Scan: این اسکن به طور مداوم در پس زمینه بر روی تمام ترافیکی که از پروکسی عبور میکند، اجرا میشود. این اسکن هیچ درخواست جدید یا مخربی ارسال نمیکند. در عوض فقط به درخواستها و پاسخهای موجود گوش میدهد. Passive Scan باعث یافتن بسیاری از موارد مانند افشای اطلاعات، کوکیهای ناامن، هدرهای امنیتی گمشده و نشانههایی از آسیب پذیریهای بالقوه میشود.

- Active Scan: این اسکن، یک اسکن تهاجمی است که باید به صورت دستی آغاز شود. Burp درخواست انتخاب شده را میگیرد و آن را با هزاران پیلود مخرب شناخته شده برای آسیب پذیریهای مختلف دستکاری میکند، آنها را به سرور میفرستد و پاسخها را برای علائم آسیب پذیری تجزیه و تحلیل میکند.

5. ماژول Collaborator

یکی از ویژگیهای مبتکرانه نسخه Pro است که برای حل یک مشکل بزرگ طراحی شده است: آسیب پذیریهای کور. گاهی اوقات شما یک پیلود (مثلا برای Command Injection) تزریق میکنید اما برنامه هیچ بازخورد مستقیمی در پاسخ HTTP به شما نمیدهد. Collaborator یک سرور عمومی در اینترنت با یک ساب دامین منحصر به فرد در اختیار شما قرار میدهد. با تزریق پیلود شما سرور هدف مجبور میشود با سرور Collaborator ارتباط بگیرد.

افزونههای برتر Burp Suite

همانطور که در بخش بالا به آن اشاره کردیم، اکوسیستم افزونهها نقطه قوت بزرگ Burp Suite است. بهترین افزونههای Burp Suite عبارتند از:

- Active Scan و Backslash Powered Scanner: این دو افزونه قابلیتهای اسکنر فعال داخلی Burp را گسترش میدهند به آن کمک میکنند تا آسیب پذیریهای پیچیدهتر و خاصتری را که اسکنر پیش فرض ممکن است از دست بدهد شناسایی کند.

- Hackvertor: یک ابزار فوق العاده برای کدگذاری و کدگشایی دادهها. این ابزار به شما امکان میدهد تا تبدیلهای پیچیده و زنجیرهای را برای دور زدن فیلترها و فایروالهای برنامههای وب انجام دهید.

- Auth Analyzer و AuthMatrix: این دو افزونه برای آزمایش کنترل دسترسی حیاتی هستند. شما میتوانید به عنوان یک کاربر با سطح دسترسی پایین وارد یک سایت شوید و سپس به وسیله این افزونهها تمام درخواستها را با کوکیهای یک کاربر دیگر یا کاربر مدیر تکرار کنید. این ابزارها به طور خودکار تفاوتها را پیدا میکنند.

- Param Miner: این افزونه برای یافتن پارامترها و هدرهای HTTP مخفی که توسط توسعه دهندگان فراموش شدهاند تخصص دارد. این امر به ویژه برای شناسایی آسیب پذیریهای پیچیدهای مانند Web Cache Poisoning مفید است.

- Stepper: این افزونه مشکل تست کردن فرآیندهای چند مرحلهای را حل میکند. بسیاری از برنامهها از توکنهای Anti-CSRF استفاده میکنند که با هر درخواست تغییر میکنند. Stepper به شما امکان میدهد تا دنبالهای از درخواستها را تعریف و فرآیندهای پیچیده را به صورت نیمه خودکار آزمایش کنید.

نتیجه گیری

Burp Suite با ترکیب پروکسی رهگیری قدرتمند، ابزارهای تست دستی دقیق و قابلیتهای اتوماسیون هوشمند به پنتسترها اجازه میدهد تا عمیقترین و پیچیدهترین آسیب پذیریها را کشف کنند. قدرت واقعی آن در ماژولار بودن و قابلیت توسعه پذیری آن از طریق جامعه کاربری فعال و BApp Store نهفته است. برای هرکسی که در مورد ورود به دنیای امنیت برنامههای وب جدی است، تسلط بر Burp Suite نه تنها یک توصیه بلکه یک الزام است.

سوالات متداول

برای درک این برنامه دانش برنامه نویسی ضروری نیست، اما آشنایی با مفاهیمی مانند HTTP و HTML و نحوه کار فرمها در وب سایتها کمک بسیاری به درک بهتر Burp Suite میکند.

خیر، Burp بین مرورگر و سرور قرار میگیرد و ترافیک را تحلیل میکند. هر برنامهای که از HTTP یا HTTPS استفاده کند را میتوان از طریق Burp بررسی کرد، نه فقط مرورگر

بله، اما فقط زمانی که مجوز تست از صاحب سیستم را داشته باشید. استفاده از آن برای نفوذ به سایتهای بدون مجوز غیر قانونی است.

منابع

- https://www.vaadata.com/blog/introduction-to-burp-suite-the-tool-dedicated-to-web-application-security

- https://portswigger.net/burp

به این مقاله امتیاز دهید!

میانگین امتیاز 0 / 5. تعداد رأی ها : 0

هنوز هیچ رأیی داده نشده. اولین نفر باشید!

دیدگاه (1)

عالی

۲۱ آبان ۱۴۰۴