بررسی امنیت فیزیکی دیتاسنتر ها

در این مقاله با امنیت دیتاسنتر ها آشنا میشویم، اگر بخواهیم تعریفی از دیتاسنتر داشته باشیم ، میتوان گفت دیتاسنتر ها تجهیزات کامپیوتری و شبکه را در خود جای دادهاند، دیتاسنترها به تجهیزات فناوری اطلاعات (IT) و زیرساخت شبکه نیز معروف هستند. دیتاسنترها داده ها را با هدف پردازش و تجزیه و تحلیل و توزیع ،ذخیره می کنند و در نتیجه سازمان ها را به ارائه دهندگان خدمات متصل می کنند. برای حفاظت از دیتاسنترها دو نوع امنیت وجود دارد :

1. امنیت نرم افزاری

2. امنیت فیزیکی

علاوه بر استفاده از نرم افزارهایی که باعث حفاظت دیتاسنتر میشوند ما نیاز به حفاظت فیزیکی هم داریم ، در ادامه با ما همراه باشید تا با مفهوم امنیت فیزیکی و چگونگی حفاظت آن آشنا شویم.

امنیت فیزیکی و نرم افزاری چیست؟

اگر بخواهیم تعریفی از امنیت فیزیکی داشته باشیم می توان گفت امنیت فیزیکی یعنی محفاظت از افراد، اموال و داراییها مانند سختافزار، نرمافزار، شبکه و دادهها در برابر بلایای طبیعی، سرقت، تروریسم و سایر رویدادهایی است که میتواند به یک شرکت یا مؤسسه آسیب یا زیان وارد کند.

امنیت نرم افزاری شامل روش هایی است برای جلوگیری از دسترسی غیرمجاز به داده های ذخیره شده در سرورها. به دلیل افزایش و پیشرفت بدافزارها، امنیت نرم افزارهای حفاظتی باید روز به روز بیشتر شود.

چگونگی کنترل امنیت فیزیکی ؟

امنیت فیزیکی یک دیتاسنتر شامل خصوصیات زیادی از جمله ویژگیهای ایمنی و امنیتی داخلی برای محافظت از محل و در نتیجه تجهیزاتی است که دادههای حیاتی را برای کاربردهای چند شرکت ذخیره میکند.

برای ایمنی و امنیت محل، عواملی از انتخاب مکان گرفته تا دسترسی تایید شده پرسنل به مرکز داده باید به شدت مورد بررسی و نظارت قرار گیرند. برای جلوگیری از هرگونه حمله فیزیکی، موارد زیر باید در نظر گرفته شود:

- نزدیکی به مناطق پرخطر، مانند تأسیسات شیمیایی

- دارا بودن امکاناتی مثل شبکه، برق، آب و سیستم های حمل و نقل

- احتمال وقوع بلایای طبیعی مانند زلزله و طوفان

- یک سیستم کنترل دسترسی برای اجازه ورود تنها به یک نفر در یک زمان

- وجود یک نقطه ورودی به تاسیسات

سازمان ها باید ایمنی و امنیت اتاق دیتاسنتر را از طریق سیستم های زیر نظارت کنند:

- نظارت بر دوربین مداربسته (CCTV) با حفظ ویدئو

- هوشیاری با استفاده از نیروهای امنیتی که در تمام مدت در محل حضور داشته باشند

- تعمیر و نگهداری دوره ای سخت افزار

- کنترل و نظارت بر دما و رطوبت از طریق کنترل مناسب تهویه مطبوع و خنک کننده غیر مستقیم

- ارائه هر دو سیستم اعلام حریق و سیستم تشخیص دود (به عنوان مثال، VESDA) در یک دیتاسنتر که به پرسنل قبل از وقوع آتش سوزی هشدار می دهد و این سیستم ها برای مناطق حساس است.

- پنل تشخیص نشت آب برای نظارت بر هرگونه نشت آب در اتاق سرور

- سیستم کنترل و دافع جوندگان و حشرات مانند موش و آفات

- سیستم ضد حریق که با تشخیص حریق ، آب را به آن قسمت انتقال دهد و آتش را خاموش کند (البته چون سرویس های حفاظت از داده ها و تجهیزات فناوری اطلاعات (IT) وجود دارند، اطفاء حریق باید با آبپاش لوله خشک باشد.)

پویان آی تی با بررسی و کنترل این نکات اطلاعات شما را در امنیت کامل نگهداری میکند.

زیرساخت های دیتاسنتر

دیتاسنتر شامل پنج بخش اصلی است:

- سیستم الکتریکی، شامل تابلوهای الکتریکی مانند واحدهای توزیع برق (PDUs)، UPS، پنلهای تولید دیزل پشتیبان و پنل های روشنایی (Lightening Panel) است که در اتاق برق قرار دارند.

- سیستم های گرمایش و تهویه مطبوع (HVAC) در سقف گذاشته میشود. همچنین هوای گرم را که در قفسات بالا است را مکش میکند و هوای خنک را منتقل میکند تا دما کنترل شود و هوای اتاق کامپیوتر تهویه شود.

- سیستم های تشخیص و اطفاء حریق، که شامل سیستم های اعلام حریق و حفاظت از حریق و همچنین سیستم های حفاظت خشک (مانند FM 200) برای مناطق حساس مانند مناطقی که سرور مستقر است.

- سیستم های امنیتی که شامل دوربین مدار بسته، ویدئو و سایر سیستم های کنترل دسترسی مانند سیستم های بیومتریک و نظارت بر محیط می باشد.

- وجود سیستم های ارتباطی در کارخانه و دستگاه ها و سیستم های اطلاع رسانی که برای اعلام اضطراری مانند تخلیه استفاده می شود.

سطوح دیتاسنتر

Tier یک دیتاسنتر نشان دهنده این است که تا چه حد این دیتاسنتر در شرایط مختلف میتواند پایدار باشد ، در حال حاضر 4 سطح (Tier) برای دیتاسنتر وجود دارد که شامل بخش های زیر است:

سطح 1 (کسب و کارهای کوچک)

- Uptime : برابر %99.671

- مدت زمانی که کار نمیکند : در استانداردهای موجود در این کلاس حداکثر میتواند تا 28.8 ساعت در سال غیرفعال باشد.

- تهویه : یک سری بدون نیاز به پشتیبان

- تشخیص و اطفاء حریق : ملزم نیست.

- مسیر Backbone : پیش بینی نشده.

- برق اصلی شرکت برق منطقه ای است و برق اصلی پشتیبان دیگری از نیروگاه دیگر در صورت قطعی برق اصلی پیش بینی نشده است. در T1 دیتا سنتر پیش بینی تأمین برق اظطراری و یا سوخت ژنراتور در محل را تا ۱۲ ساعت انجام میدهد.

- برق اظطراری UPS و ژنراتور : در این کلاس هیچگونه افزونگی یا Redundancy پیش بینی نشده است.

- تنها مزیتی که منجر به انتخاب این کلاس از دیتا سنتر میشود هزینه و میزان بازده اقتصادی دیتا سنتر است.

سطح 2 (کسب و کارهای متوسط)

- Uptime : برابر %99.749

- دیتاسنتری که ۲۴ ساعت فعال است.

- مدت زمانی که کار نمیکند: در این کلاس بیکاری مجاز ۲۲ ساعت در سال است.

- تهویه : یک سری بدون نیاز به پشتیبان.

- مسیر Backbone: پیش بینی نشده است.

- تشخیص و اطفاء حریق : ملزم نشده است.

- برق اصلی شرکت برق محلی است و در صورت قطعی برق اصلی پشتیبان پیش بینی نشده است.

- برق اضطراری UPS و ژنراتور : افزونگی ژنراتور دوم و UPS دوم.

تفاوت سطح 1 و سطح 2 در استفاده از UPS جایگزین و پشتیبان UPS اول و همچنین استفاده از دو ژنراتور یکی اصلی به عنوان پشتیبان برق نیروگاهی و دومی جایگزین مواقع خرابی ژنراتور اول است.

سطح 3 (کسب و کارهای بزرگ)

- Uptime : برابر %99.982

- مدت زمانی که کار نمیکند : در این مرکز فعالیت تمام مدت انجام میشود و ۵۰ هفته در سال یا بیشتر است و در طول فعالیت امکان ایجاد تغییرات یا تعمیرات وجود ندارد. در این نوع دیتاسنتر حداکثر زمانی که کار نمیکند ۹۶ دقیقه در سال است.

- تجهیزات تهویه : دو سری

- برق اضطراری : UPS و ژنراتور

- تشخیص و اطفاء حریق : ضروری

- مسیر و خط پر سرعت اینترنت : ضروری

- برق اصلی : این سطح باید دارای دو منبع برق اصلی باشد و ژنراتورها باید با N متقاضی دریافت برق در دیتاسنتر بدون محدودیت در مدت برق رسانی فعال باشند.

- در این سطح مرکز داده قطع برق منطقه ای نیروگاه محلی یک خرابی محسوب نمیشود و یک وضعیت مورد انتظار در نظر گرفته میشود. تجهیزات ژنراتور و برق محلی باید تستهای “بای پس” و نگهداری همزمان را پاس کنند.

- افزونگی : برق اصلی دوم از نیروگاه دوم، ژنراتور دوم و UPS دوم در خط برق اصلی در این سطح خط برق دوم دارای ژنراتور و UPS نیست.

سطح 4 (شرکت های سازمانی)

- Uptime : برابر %۹۹.۹۹۵

- مدت زمانی که کار نمیکند : در این سطح از دیتاسنتر بیکاری مجاز حدود ۲۴ دقیقه در سال است. تقریبا اکثر تجهیزات زیربنایی مثل تأمین برق اصلی و اظطراری، سیستمهای تهویه و … از هر کدام دو مورد مجزا مورد استفاده قرار میگیرد.

- تجهیزات تهویه : ۲ سری

- برق اظطراری : UPS و ژنراتور

- سیستم تشخیص و سرکوب آتش : ضروری

- مسیر و خط پر سرعت اینترنت : ضروری

- برق اصلی : این سطح دیتاسنتر باید دارا دو منبع برق اصلی از دو نیروگاه جداگانه باشد و ژنراتور آن باید به N متقاضی دریافت برق در دیتاسنتر بدون محدودیت در مدت برق رسانی فعال باشد. در این سطح دیتاسنتر قطع برق منطقه ای نیروگاه محلی یک خرابی محسوب نمیشود و یک وضعیت مورد انتظار در نظر گرفته میشود. تجهیزات ژنراتور و برق محلی باید تستهای “بای پس” و نگهداری همزمان را پاس کنند.

تفاوت عمده قسمت تأمین برق این سطح با سطح 3 در وجود دو عدد ژنراتور پشتیبان در خط دوم میباشد که در این خط توزیع UPS2 هم اضافه میشود.

امنیت در دیتاسنتر

مکان مناسب و امن یکی از موارد محافظت از دیتاسنتر است. از مواردی که برای شناخت یک مکان خوب وجود دارد میتوان به فعالیت های زمین شناسی مانند زلزله، صنایع پرخطر در منطقه و خطر سیل اشاره کرد.

بهینه ترین و استراتژیک ترین راه برای ایمن سازی یک مرکز داده، مدیریت آن بر حسب لایه ها است. لایههای بیرونی کاملاً فیزیکی هستند و لایههای داخلی نیز به جلوگیری از هرگونه نقض عمدی یا تصادفی داده کمک میکنند.

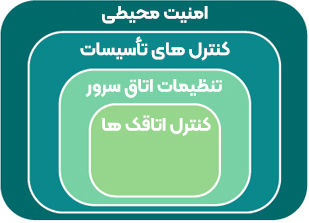

اقدامات امنیتی را می توان در چهار لایه طبقه بندی کرد: امنیت محیطی، کنترل های تاسیسات، کنترل های اتاق کامپیوتر و کنترل های کابینت. لایه بندی از ورود غیرمجاز از خارج به دیتاسنتر جلوگیری می کند. لایههای داخلی نیز به کاهش تهدیدات داخلی کمک میکنند.

1. امنیت محیطی

اولین لایه امنیتی دیتابیس ممانعت، شناسایی و به تاخیر انداختن ورود افراد غیر مجاز به محیط است.از طریق یک سیستم نظارت تصویری با وضوح بالا حرکات را ثبت کند و با تجزیه و تحلیل محتوای ویدیویی (VCA) افراد و اشیاء را شناسایی کند و هرگونه فعالیت غیرقانونی را بررسی کند.

2. کنترل های تأسیسات

در صورت هر گونه نقض در امنیت محیطی(لایه اول)، لایه دوم دسترسی را محدود می کند. در این لایه یک سیستم کنترل دسترسی با استفاده از کشیدن کارت یا بیومتریک وجود دارد که با نظارت تصویری و تجزیه و تحلیل با وضوح بالا میتواند فرد غیرمجاز را شناسایی کند. VCA پیچیده تر میتواند تشخیص چهره را انجام دهد و تهدیدات دود و آتش را تشخیص دهد.

3. تنظیمات اتاق سرور

هدف لایه سوم امنیت در دیتاسنتر ، محدود کردن دسترسی ها از روش های مختلف و بررسی همه ی دسترسی های اتاق سرور و البته داشتن قدرت و ارتباط زیاد برای مدیریت و کنترل دیتابیس میباشد.

به این فضای محدود و مهم در دیتاسنترها که تنها چند نفر محدود به آن دسترسی دارند ، white space میگوییم.

سیستم های اتوماسیون اداری و ورود با استفاده از رمز مخصوص میتواند ورود افراد را به اتاق سرور دیتاسنتر کنترل کند.

4. کنترل اتاقک ها (رک ها)

لایه چهارم امنیت سرورها و اطلاعات دیتا سنتر، محدودیت بیشتری را اعمال میکند و در قالب یک سیستم یکپارچه با قوانین خاص و محدود عمل میکند.

در این لایه باید برای قفسه ها و رک های سر ور ها هم قفل و سیستمهای ضد سرقت و البته ضد آب و ضد حریق در نظر گرفت و این سیستم ها را تا جای ممکن از خطرات موجود در اتاق سرور حفاظت کرد.

بهترین روش ها برای ایجاد امنیت

برای انجام بازرسی باید کتابخانه ای از اموال و اطلاعات دقیق و بروز داشته باشید تا بتوانید اموال را بررسی کنید . در صورت وجود مشکل گزارش دهید، در ادامه با چند روش کاربردی آشنا میشویم:

1. انجام بازرسی های منظم

بازرسی داخلی، سیستم ها و فرآیندهایی که اجرا میشوند را بررسی می کند. بررسی ها باید هر گونه آسیب پذیری را در تأسیسات دیتاسنتر برای اطمینان از امنیت موجود، بررسی کنند. همچنین بررسی میکنند که آیا سیستمهای کنترل دسترسی، دوربینهای مدار بسته و قفلهای الکترونیکی کار میکنند یا خیر و آیا هر گونه تغییر نقش شغلی در کارکنان نیاز به به روز رسانی در رویه ها و سیستم ها دارد یا خیر.

2. تقویت سیستم های کنترل دسترسی

بعد از بررسی بازرسی ها، هر تاسیساتی که نیاز به حفاظت اضافی دارد باید امنیت بیشتری دریافت کند. به عنوان مثال، چندین روش تأیید برای ورود پرسنل به یک منطقه خاص ممکن است توصیه شود، مانند کارت دسترسی و اثر انگشت یا تشخیص شبکیه. یک بازرسی از کل تأسیسات انجام دهید تا بررسی کنید که آیا سیستم کنترل دسترسی باید سخت تر شود یا خیر.

3. افزایش نظارت تصویری

دوربین های فیلمبرداری باید در دو قسمت داخلی و خارجی تاسیسات موجود باشند. مشابه سیستم های کنترل دسترسی، نظارت 24 ساعته توسط کارکنان امنیتی می تواند ایمنی تاسیسات را افزایش دهد.

4. اعمال اقدامات امنیتی

آموزش پرسنل برای اجرای اقدامات امنیتی لازم و ضروری است .

5. وجود تأسیسات آب و برق اضافی

وجود تأسیسات آب و برق اضافی در دیتاسنتر باعث میشود که اگر تأسیسات آب و برق اصلی دچار مشکل شد ، تأسیسات اضافی به جای آنها استفاده شوند.

پویان آی تی خدماتی همچون سرور اختصاصی هتزنر و سرور اختصاصی او وی اچ از هفت کشور و خدمات دیگر ارائه میدهد.

چرا امنیت دیتا سنتر ها لایه ای است ؟

امروزه با پیشرفت تکنولوژی و البته فناوری های مدرن مورد استفاده بشر، جمع آوری و نگهداری از اطلاعات حرف اول را در دنیا میزند.

از طرفی کمپانی ها و شرکت ها با درک اهمیت بالای بانک های اطلاعاتی مجموعه خود، اقدام به راه اندازی دیتاسنتر ها و دیتابیس های شخصی میکنند و تمایل بیشتری دارند تا مدیریت اطلاعات خود را با روش های مطمئن تری انجام دهند.

امنیت فیزیکی دیتاسنتر ها معمولا با متد لایه ای طراحی میشود. چرا که بهتر است تا در صورت ورود غیر مجاز یا دسترسی غیر مجاز به دیتاسنتر ، هسته مرکزی و سرور ها در پشت درب اول نباشند.

با استفاده از سیستم های لایه ای و مرحله به مرحله، حملات امنیتی یا خطرات محیطی تاثیر گزار بر سرورهای یک دیتابیس در دیتاسنترها میتوانند در مرحله اول، دوم، یا مراحل بعدی شناسایی شوند و از دسترسی سودجویان به اطلاعات و سرورها جلوگیری شود.

بیشتر سازمان ها بر امنیت نرم افزار و فایروال ها تمرکز میکنند. با این حال، نقض امنیت فیزیکی میتواند باعث سرقت اطلاعات و دستگاه ها شود که امنیت نرم افزار را بی فایده می کند. انجام یک مطالعه ارزیابی ریسک مطابق با ISO 27001 و اجرای کنترل های امنیتی مناسب برای اطمینان از یک دیتاسنتر ایمن بسیار مهم است.

به این مقاله امتیاز دهید!

میانگین امتیاز 4 / 5. تعداد رأی ها : 2

هنوز هیچ رأیی داده نشده. اولین نفر باشید!

اولین دیدگاه را اضافه کنید.